Gostaria de saber quantas portas abertas são encontradas em cada computador ou dispositivo que faz parte de sua rede? Você quer avaliar quão boa é a proteção do firewall e quão vulneráveis eles são? Então, você deve tentar o Nmap - uma ferramenta de código aberto para auditoria de segurança. Nós o usamos em nossos testes para soluções de segurança e achamos isso incrível. Você também deve experimentá-lo.

Apresentando o Nmap e o Zenmap - o Security Scanner

Nmap significa "Network Mapper" e é uma ferramenta de linha de comando para descoberta de rede e auditoria de segurança. É grátis, código aberto e multiplataforma. Ele pode ser executado no Windows, Linux e Mac OS X. Ele é capaz de algumas coisas realmente avançadas e é por isso que é usado por muitos administradores de rede e profissionais de segurança em todo o mundo.

Eu mencionei que é uma ferramenta de linha de comando. Isso definitivamente vai desligar as pessoas que não amam o Prompt de Comando . Felizmente, há também Zenmap - um cliente especial que fornece uma interface visual para o Nmap.

Você pode baixá-lo daqui: Nmap para Windows. Procure por linha que diz "Self-installer versão mais recente" . Esse é o cliente Nmap com uma interface visual para o Windows. Obviamente, ele é executado no Windows 7 e no Windows 8.

Instale-o no computador de onde você quer fazer a auditoria, não aquele que você deseja avaliar.

Como digitalizar os computadores e dispositivos na sua rede

Inicie o Zenmap usando seu atalho no menu Iniciar (no Windows 7) ou na tela Iniciar (no Windows 8).

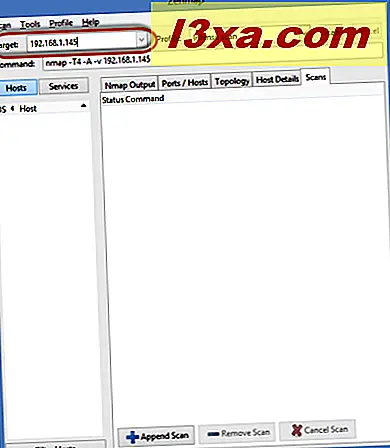

Ligue os computadores e dispositivos que você deseja avaliar e verifique se eles estão conectados à rede. Em seguida, na janela do Zenmap, procure o campo Destino . Digite o endereço IP do computador ou dispositivos que você deseja verificar. Você também pode usar o nome do computador, se souber e for mais conveniente.

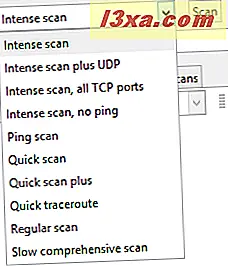

No campo Perfil, selecione o tipo de varredura que você deseja executar. Geralmente, a varredura intensa fornece uma boa visão geral e é relativamente rápida.

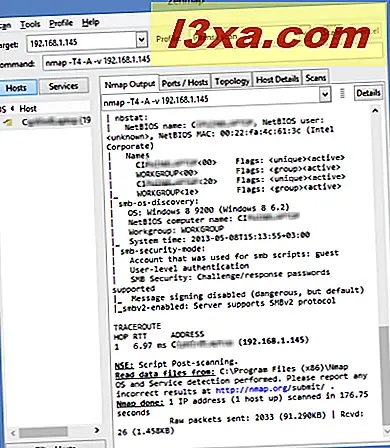

Em seguida, pressione o botão Scan e um prompt do UAC será exibido. Confirme que você deseja prosseguir com a verificação e aguarde. Na aba Saída do Nmap, você verá muitas atividades acontecendo. Quando a verificação terminar, a última linha nessa guia dirá "Nmap concluído" .

Agora você pode ler todas as informações exibidas na guia Saída do Nmap e verificar as outras guias disponíveis.

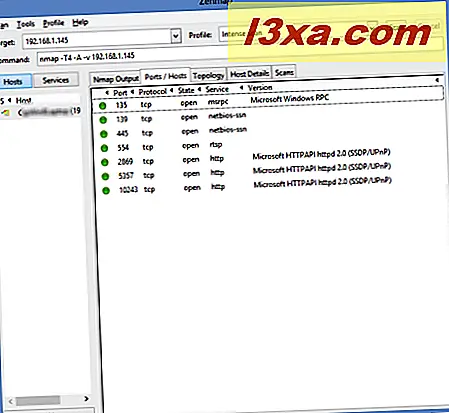

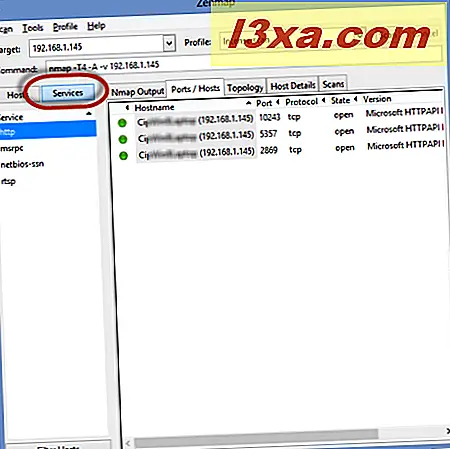

A guia Portas / hosts lista todas as portas que foram encontradas abertas.

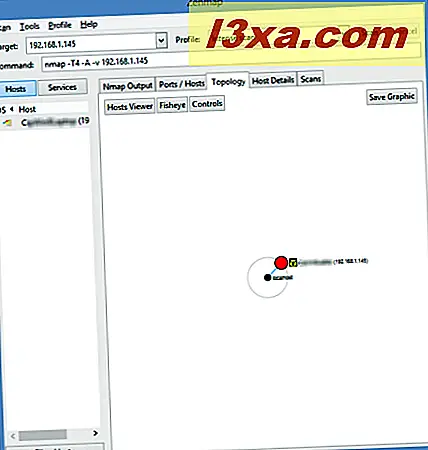

A guia Topologia compartilha uma visão geral de como o computador / dispositivo que você digitalizou está posicionado na rede, em relação ao computador de onde você fez a varredura.

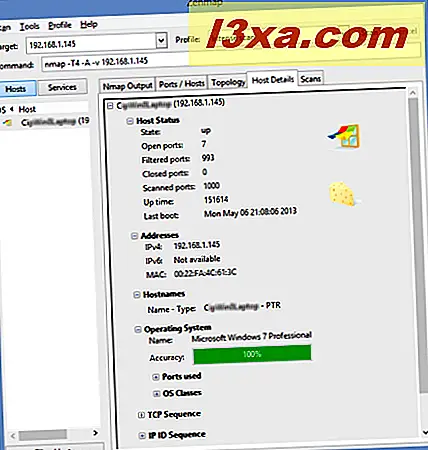

A guia Detalhes do Host compartilha uma visão geral das descobertas do Nmap. Isso rapidamente se tornará sua guia favorita, pois compartilha tudo em um formato muito digerível.

A guia Scans apenas compartilha o histórico das varreduras feitas com o Zenmap.

À direita, próximo ao botão Hosts, que é ativado por padrão, você tem o botão Serviços . Clique nele e o Zenmap filtrará todas as informações exibidas em suas guias, por serviço de rede.

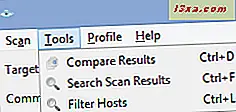

Você pode usar os resultados das verificações executadas para proteger a proteção do firewall nos computadores e dispositivos de rede. Em seguida, você pode executar outras digitalizações e usar o Zenmap para comparar os resultados.

Zenmap armazena um histórico completo de suas digitalizações e comparações são fáceis de fazer, usando o menu Ferramentas .

Conclusão

Como mencionado antes, o Nmap e seu cliente visual de interface de usuário - Zenmap, são ferramentas muito complexas. Neste guia, eu apenas arranhei a superfície do que eles podem fazer. Portanto, não hesite em experimentá-los, experimentar e também ler a documentação oficial: Nmap Reference Guide. Você encontrará muitas coisas boas para ler e aprender.